La storia di Lapsus$, il gruppo hacker temuto dalle Big Tech e «guidato da un minorenne»

Nvidia, Samsung, Ubisoft, Microsoft e forse anche il colosso dei videogiochi EA sports. La lista degli obiettivi colpiti dalla cybergang Lapsus$ negli ultimi mesi è piena di trofei prestigiosi. Trofei che potrebbero essere appesi nella stanza di qualche teenager inglese, molto bravo con il computer ma non abbastanza veloce da sfuggire all’intelligence del Regno Unito. Sette ragazzi tra i 16 e 21 anni sono stati arrestati a Londra con l’accusa di essere legati al gruppo Lapsus$. A confermarlo l’ispettore Michael O’Sullivan della polizia di Londra che in una dichiarazione a The Verge ha detto: «La polizia della città di Londra ha condotto un’indagine con i suoi partner sui membri di un gruppo di hacker. Sette persone di età compresa tra i 16 e i 21 anni sono state arrestate in relazione a questa inchiesta. Ora sono state rilasciate ma sono ancora tutte sotto indagine».

Prima di questi arresti sempre nel Regno Unito un ragazzo di 16 anni era stato accusato di essere la mente del gruppo. Secondo un report pubblicato da Bloomberg a identificarlo sarebbe stata una squadra di ricercatori assoldata dalle società attaccate da Lapsus$. Secondo il profilo stilato in queste analisi, il ragazzo sarebbe un ex amministratore di Doxbin, un portale in cui cercare e condividere informazioni private di persone. Prima di cedere la guida del sito, il ragazzo avrebbe diffuso via Telegram tutto l’archivio di Doxbin. La polizia di Londra non ha chiarito se anche questo soggetto sia coinvolto negli arresti legati all’inchiesta sul gruppo Lapsus$.

Qualche sospetto che i protagonisti di Lapsus$ fossero alle prime armi era già arrivato. La prima azione è stata registrata lo scorso dicembre ai danni del Ministero della Salute del Brasile. Il colpo è stato pesante: 50 Terabyte di dati interni sono stati copiati e cancellati da tutti i sistemi. A gennaio poi un altro colpo a una società che si occupa di produzione media, questa volta in Portogallo. Poi sono arrivate le azioni contro le Big Tech e soprattutto i dettagli che hanno fatto pensare a una cyber gang che avesse appena iniziato a muoversi in questo mondo. Il 22 marzo il ricercatore esperto di cybersecurity Bill Demikarpi ha pubblicato un’analisi in cui mostra che Lapsus$ aveva pubblicato l’annuncio del colpo a Microsoft mentre ancora l’estrazione di dati era in corso. Non esattamente il modo migliore per non essere scoperti.

March 22, 2022

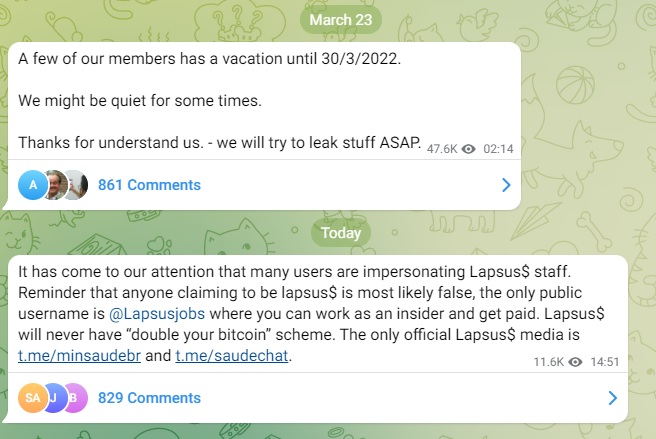

Il gruppo Telegram

I metodi della gang poi si baserebbero su un modo di fare hacking che passa più dalle persone che dai computer. Il gruppo gestisce un canale Telegram che, mentre scriviamo, è arrivato a 50 mila iscritti. Qui non vengono solo annunciati i colpi più importanti ma viene creata anche un’interazione diretta con chi vuole supportare il gruppo. L’ultimo messaggio risale a poche ore fa: «Abbiamo notato che molti utenti stanno impersonando lo staff di Lapsus$. Ricordiamo che chiunque affermi di essere Lapsus$ molto probabilmente è un falso. L’unico nome utente pubblico è @Lapsusjobs in cui puoi lavorare come insider ed essere pagato».

È in questo gruppo che vengono contattate le persone che poi aiutano i criminali nelle loro azioni. La strategia usata da Lapsus$ passa infatti dagli insider, i contatti che possono diffondere delle informazioni direttamente dalle aziende interessate. Queste persone vengono contattate all’interno della chat, istruite e pagate per passare ai criminali tutte le chiavi e le procedure necessarie per copiare o cancellare i dati. Un meccanismo completamente diverso da quello dei ransomware, malware creati per infiltrarsi nei sistemi informatici in modo autonomo e bloccare i dati per poi chiedere un riscatto.

Foto di copertina: www.freepik.com

Leggi anche:

- Big tech, accordo dell’Ue sulle nuove regole di mercato contro le pratiche sleali

- Impossibile prelevare al bancomat ucraino in lingua russa, Anonymous rivendica l’attacco. Ma la banca li gela – Il video

- Italia a rischio cyberwar? Baldoni (Acn): «I target più a rischio sono le aziende che hanno delocalizzato in Ucraina» – L’intervista

- Hive, il gruppo hacker che ha colpito Ferrovie dello Stato, chiede 5 milioni di dollari per il riscatto

- Anonymous attacca la Banca centrale russa: «Pubblicheremo 35 mila file. Ci sono anche contratti segreti»

- Attacco informatico contro Trenitalia: sospetti sugli hacker russi